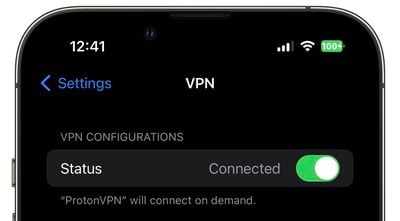

محقق امنیتی می گوید VPN ها برای iOS خراب هستند و اپل آن را می داند

یک محقق امنیتی قدیمی ادعا می کند که VPN های شخص ثالث ساخته شده برای آیفون و آیپد پس از روشن شدن، به طور معمول تمام ترافیک شبکه را از طریق یک تونل امن هدایت نمی کنند، چیزی که اپل سال هاست از آن می داند (از طریق ArsTechnica).

مایکل هوروویتز در یک پست وبلاگی که به طور مداوم به روز می شود، می گوید که پس از آزمایش چندین نوع نرم افزار شبکه خصوصی مجازی (VPN) بر روی دستگاه های iOS، به نظر می رسد که اکثر آنها در ابتدا خوب کار می کنند و یک آدرس IP عمومی جدید و سرورهای DNS جدید را برای دستگاه صادر می کنند. ارسال اطلاعات به سرور VPN با این حال، با گذشت زمان تونل VPN داده ها را نشت می کند.

به طور معمول، هنگامی که یک کاربر به یک VPN متصل می شود، سیستم عامل تمام اتصالات اینترنتی موجود را می بندد و سپس آنها را از طریق تونل VPN دوباره برقرار می کند. این چیزی نیست که هورویتز در لاگ روتر پیشرفته خود مشاهده کرده است. درعوض، جلسات و اتصالاتی که قبل از روشن شدن VPN ایجاد شدهاند، آنطور که انتظار میرود خاتمه نمییابند، و همچنان میتوانند در زمانی که تونل VPN فعال است، دادهها را به خارج از آن ارسال کنند و به طور بالقوه رمزگذاری نشده و در معرض ISPها و سایر طرفها قرار بگیرند.

هوروویتز می نویسد: «داده ها دستگاه iOS را خارج از تونل VPN ترک می کنند. “این یک نشت DNS قدیمی/کلاسیک نیست، بلکه یک نشت داده است. من این را با استفاده از چندین نوع VPN و نرم افزار از چندین ارائه دهنده VPN تأیید کردم. آخرین نسخه iOS که با آن آزمایش کردم 15.6 است.”

هوروویتز ادعا میکند که یافتههای او توسط گزارش مشابهی که در مارس 2020 توسط شرکت حریم خصوصی Proton منتشر شد، پشتیبانی میشود، که میگوید یک آسیبپذیری بای پس VPN iOS در iOS 13.3.1 شناسایی شده است که از طریق سه بهروزرسانی بعدی برای iOS 13 ادامه داشت.

طبق گفته پروتون، اپل اعلام کرده است که قابلیت Kill Switch را به یک بهروزرسانی نرمافزاری آینده اضافه میکند که به توسعهدهندگان اجازه میدهد در صورت از بین رفتن تونل VPN، تمام اتصالات موجود را مسدود کنند.

با این حال، به نظر نمیرسد که عملکرد اضافه شده بر نتایج آزمایشهای هوروویتز که در ماه مه 2022 بر روی iPadOS 15.4.1 با استفاده از سرویس گیرنده VPN پروتون انجام شد، تأثیری نداشته باشد، و محقق میگوید هرگونه پیشنهادی مبنی بر جلوگیری از نشت دادهها «خاموش» است. پایه.”

هوروویتز اخیراً آزمایشهای خود را با نصب iOS 15.5 و اجرای OpenVPN با پروتکل WireGuard ادامه داده است، اما iPad او همچنان به درخواستهای خارج از تونل رمزگذاریشده برای سرویسهای اپل و خدمات وب آمازون ادامه میدهد.

همانطور که توسط ArsTechnica، پروتون راه حلی را برای حل این مشکل پیشنهاد می کند که شامل فعال کردن VPN و سپس روشن و خاموش کردن حالت هواپیما است تا تمام ترافیک شبکه از طریق تونل VPN دوباره برقرار شود.

با این حال، پروتون اعتراف می کند که این کار تضمینی نیست، در حالی که هوروویتز ادعا می کند که حالت هواپیما به خودی خود قابل اعتماد نیست و نباید به عنوان راه حلی برای مشکل به آن اعتماد کرد. ما برای اظهار نظر در مورد تحقیقات با اپل تماس گرفتهایم و در صورت شنیدن پاسخ، این پست را بهروزرسانی خواهیم کرد.